El poder eléctrico de un NTSC es de 60Hz o apróximadamente 30 imagenes por segundo. El PAL es de 50Hz o 50 pulsasiones por segundo o apróximadamente 25 imagenes por seegundo en una televisión analógica. PAL contiene 625 líneas de resolución y el NTSC 525.

martes, 15 de diciembre de 2015

viernes, 20 de noviembre de 2015

Circuitos electrónicos

Circuitos Analógicos

Siempre tienen señales analógicas.

Las televisiones analógicas por ejemplo, funcionan en base a señales analógicas, reproducen los colores en la pantalla gracias a el Phase Alternating Line o PAL o a otro tipo de sistemas para decodificación de señales analógicas.

En la electroonica analoogica, los "valores de corrientes y tensiones varian continuamente en el tiempo, o tienen "corriente alterna" ", o los "valores de corrientes y tensiones no varian continuamente en el tiempo, o de "corriente alterna".

Circuitos Digitales

Proporcionan datos en señal cuadrada o de pulsaciones, para contar milisegundos.

Se usan señales digitales o contantes, usan una "señal de sincronizaciooon del reloj" las señales analoogicas, para convertirse en "señales digitales".

Presentan una variable "binaria o de dos valores", de uno o "encendido" o "accionado" y cero o "apagado" o "sin accionar". Son "variables digitales("digito" o de un "uniico luugar")" o bien de "dos estados", o de "dos diigitos".

En la electroonica digital, los "valores de corrientes y tensiones eleeectricas" solo pueden poseer "dos estados en el transcurso del tiempo".

Circuitos Mixtos

Tienen una combinación de circuitos analógicos y digitales.

Ref: http://www.areatecnologia.com/electronica/electronica-digital.html, yo

Siempre tienen señales analógicas.

Las televisiones analógicas por ejemplo, funcionan en base a señales analógicas, reproducen los colores en la pantalla gracias a el Phase Alternating Line o PAL o a otro tipo de sistemas para decodificación de señales analógicas.

En la electroonica analoogica, los "valores de corrientes y tensiones varian continuamente en el tiempo, o tienen "corriente alterna" ", o los "valores de corrientes y tensiones no varian continuamente en el tiempo, o de "corriente alterna".

Circuitos Digitales

Proporcionan datos en señal cuadrada o de pulsaciones, para contar milisegundos.

Se usan señales digitales o contantes, usan una "señal de sincronizaciooon del reloj" las señales analoogicas, para convertirse en "señales digitales".

Presentan una variable "binaria o de dos valores", de uno o "encendido" o "accionado" y cero o "apagado" o "sin accionar". Son "variables digitales("digito" o de un "uniico luugar")" o bien de "dos estados", o de "dos diigitos".

En la electroonica digital, los "valores de corrientes y tensiones eleeectricas" solo pueden poseer "dos estados en el transcurso del tiempo".

Circuitos Mixtos

Tienen una combinación de circuitos analógicos y digitales.

Ref: http://www.areatecnologia.com/electronica/electronica-digital.html, yo

American Wire Gauge de cables, toma corriente, fase, neutro, tierra

Se usa para calcular la medida en diámetros de conductores eléctricos de un cable..

Cuánto más alto es el número más delgado es el alambre. El alambre de mayor grosor es menos susceptible a la interferencia, soporta mayores corrientes a más distancia.

¡No juegue con la eléctricidad! (No tocar)

Tubo conduit

No metálico

Canaletas de polietileno.

PVC o policloruro de vinilo.

Cajillas para proteger contra la corrosión

Son cajas que tienen una protección de galvanizado electrolítco o Zinc y un pasivante, que evita la corrosión roja u oxidación o la corroción blanca o un polvo que comenta el que es necesario actualizar el material, pues ya tiene mucho tiempo de uso.

Se usan para instalaciones monofásicas, eléctricas, que no interviene en instalaciones internas a una instalación de concreto, o de telefóno y antenas para televisión.

Toma corriente monofásico

Son los que se usan en una casa. Tienen un sistema de fase y un neutro.

Por ejemplo, este cable concentrico para acometida de 220V

En cuanto a un conector monofásico

Toma corriente bifásico

Son los que se usan en algunas industrías. Tienen dos fases y un neutro.

Cuando hay un corto circuito, hay un defecto entre dos fases.

Toma corriente trifásico

Son los que tienen tres fases, o tres o cuatro orificios, se usan en industrias, para conectar motores trifásicos.

Tienen tres fases o tres vivos y un neutro.

Generalmente el color del neutro es azul, de las fases son gris, negro y marrón. De la tierra es verde y amarillo.

La imágen siguiente comenta como se establece un límite para la transmisión de corriente en neutro, en un poste:

Cuando se contrata una instalación eléctrica para un hogar, se tiene que en el medidor que proporciona la CFE, se tiene una rama a tierra, en un sistema monofásico.

Hay servers que son bifásicos y proporcionan mayor seguridad a una red.

Etiquetas:

American Wire Gauge,

bifásico,

cables,

cajilla galvanizada en Zinc,

fase o positivo,

monofásico,

neutro o negativo,

tierra o ground,

trifásico,

tubo conduit Polucloruro de Vinilo

martes, 6 de octubre de 2015

Hexadecimal 3

Red Green Blue, Hue Saturation Lightness – Matiz Saturación Luminosidad, Hue Saturation Value, Cyan Magenta Yellow y Key.

RR GG BB

C MM YY K

CC M Y KK , etcétera.

RR GG BB

C MM YY K

CC M Y KK , etcétera.

Hexadecimal 2

Para los colores, se comentan 6 bit. O un total de nueve números decimales... para un código de color.

Por ejemplo "FFFFFF" para el color blanco, y "000000" para el color negro.

Ref: http://www.color-hex.com/

Por ejemplo "FFFFFF" para el color blanco, y "000000" para el color negro.

Ref: http://www.color-hex.com/

Hexadecimal

Es en base 16.

Suma de números decimales a hexadecimal.

58

+24

____

7 C

8+4 = 12 = C

5+2 = 7

58

+4B

_____

A 3

8+B = 8 + 11 = 19

19 -16 = 3

5+4 = 9 +1 =10 =A

Binario a hexadecimal.

0010 1111

2 F

Ref: Tocci y google.

Decimal a hexadecimal.

42310 a hexadecimal

423/ 16 residuo de 7

26/16 residuo de 10

1/16 residuo de 1

1A716

Ref: Tocci.

Hexadecimal a decimal.

35616 = 3 x 16^2 + 5 x16^1 +6 x16^0

= 768 +80 + 6

= 85410

Ref: Tocci.

Suma de números decimales a hexadecimal.

58

+24

____

7 C

8+4 = 12 = C

5+2 = 7

58

+4B

_____

A 3

8+B = 8 + 11 = 19

19 -16 = 3

5+4 = 9 +1 =10 =A

Binario a hexadecimal.

0010 1111

2 F

Ref: Tocci y google.

Decimal a hexadecimal.

42310 a hexadecimal

423/ 16 residuo de 7

26/16 residuo de 10

1/16 residuo de 1

1A716

Ref: Tocci.

Hexadecimal a decimal.

35616 = 3 x 16^2 + 5 x16^1 +6 x16^0

= 768 +80 + 6

= 85410

Ref: Tocci.

Organización Internacional para la Estandarización

ISO 8859-1 o Alfabeto Latín 1

Es de 8 bits. Son los primeros 256 caracteres del Unicode.

ISO 8859-15

Incorpora el signo de Euro.

Es de 8 bits. Son los primeros 256 caracteres del Unicode.

ISO 8859-15

Incorpora el signo de Euro.

lunes, 28 de septiembre de 2015

Programas para gifts me recuerda mi mamita adoptiva

Fotografix

Hacer movimientos o macros o scripts de acciones en una imágen.

http://lmadhavan.com/fotografix/

Hacer movimientos o macros o scripts de acciones en una imágen.

http://lmadhavan.com/fotografix/

Programas para gráficar 8-bit

Graphics Gale Free Edition

http://www.humanbalance.net/gale/us/download.html

Graphx2

https://code.google.com/p/grafx2/

Icofx

http://icofx.ro/downloads.html

Aseprite

http://www.aseprite.org/

HeliosPaint

http://www.heliospaint.com/download.html

Pixia

http://www.pixia.jp/

Deluxe Paint II

http://www.phatcode.net/downloads.php?id=201

Lode Paint

http://sourceforge.net/projects/lodepaint/files/

PaintStar

https://sites.google.com/site/wangzhenzhou/

PixBuilderStudio

http://www.wnsoft.com/pixbuilder/

http://www.humanbalance.net/gale/us/download.html

Graphx2

https://code.google.com/p/grafx2/

Icofx

http://icofx.ro/downloads.html

Aseprite

http://www.aseprite.org/

HeliosPaint

http://www.heliospaint.com/download.html

Pixia

http://www.pixia.jp/

Deluxe Paint II

http://www.phatcode.net/downloads.php?id=201

Lode Paint

http://sourceforge.net/projects/lodepaint/files/

PaintStar

https://sites.google.com/site/wangzhenzhou/

PixBuilderStudio

http://www.wnsoft.com/pixbuilder/

sábado, 26 de septiembre de 2015

MS-DOS, Microsoft Disk Operating System Shell, Linux terminal, Linux Shell

Microsoft Disk Operating System

Clear

Copiar un archivo, borrar un archivo, ver el directorio de archivos de una carpeta.Copy también sirve para crear archivos.

Sort, comenta lo último realizado sobre una modificación a un archivo usando cmd.

Find o encontrar algo en un archivo, muestra carácteres.

Asterisco, es para buscar archivos de determinada extensión en un dir.

Formateo de disco

Si se realiza un formateo seguro o safe format, se puede regresar un disco antes del formateo con "unformat". Se ocupa "/u" y "format". Se debe instalar el programa "mirror" antes del "format".

Estructura de un disco

Área de usuario.

Área de sistema:

Séctor de arranque o Boot(busca en el disco los ficheros del sistema: io.sys, msdos.sys, command:com; para comprobar que el disco es un disco de sistema, durante el proceso se cargan los archivos config:sys, autoexec.bat y cualquier controlador de dispositivo, por ejemplo vdisk.sys).

Séctor de File Allocation Table, o New Tables File System.

Directorio raíz.

Extensiones de archivos

Bash (Bourne Again Shell): es un programa informático, cuya función consiste en interpretar órdenes, y un lenguaje de programación de consola.

Clear

Copiar un archivo, borrar un archivo, ver el directorio de archivos de una carpeta.Copy también sirve para crear archivos.

Sort, comenta lo último realizado sobre una modificación a un archivo usando cmd.

Find o encontrar algo en un archivo, muestra carácteres.

Dir more

Asterisco, es para buscar archivos de determinada extensión en un dir.

El signo de interrogación es para encontrar un archivo en un directorio, se pueden usar hasta dos ??.

Cuando se ocupa help si se comenta el comando, explica ayuda para el comando.

Type muestra el contenido de un archivo.

Como enviar un archivo a un periférico

copy <nombre_archivo> <periferico>

Combinación de archivos, en windows 10 presenta error el archivo copiado.

copy <origen> <destino>

Mover

move archivo.docx c:\users\mafe\

Como enviar un archivo a un periférico

copy <nombre_archivo> <periferico>

Combinación de archivos, en windows 10 presenta error el archivo copiado.

copy <origen> <destino>

Mover

move archivo.docx c:\users\mafe\

Borrar

del nombre_archivo /-p

-p pregunta si se quiere borrar el archivo.

Renombrar

Comparación de archivos

Fc archivo1.docx archivo2.docx

Impresión de archivos

Mediante print envía a cola de impresión un archivo. Print /c cancela, print /t detiene. El comando es prn, después prn/c para cancelar, prn/t para detener la impresión.

Formateo de disco

Si se realiza un formateo seguro o safe format, se puede regresar un disco antes del formateo con "unformat". Se ocupa "/u" y "format". Se debe instalar el programa "mirror" antes del "format".

Estructura de un disco

Área de usuario.

Área de sistema:

Séctor de arranque o Boot(busca en el disco los ficheros del sistema: io.sys, msdos.sys, command:com; para comprobar que el disco es un disco de sistema, durante el proceso se cargan los archivos config:sys, autoexec.bat y cualquier controlador de dispositivo, por ejemplo vdisk.sys).

Séctor de File Allocation Table, o New Tables File System.

Directorio raíz.

Extensiones de archivos

Batch file, o .bat

Command file, o .com

Archivo ejecutable, o .exe

Help file de shell, o hlp

Referencia: monografias.com

Referencia: monografias.com

Shell de Microsoft Disk Operating System

Es el administrador de archivos.

GNU/Linux y GNU/Hurd

No es Unix "Not Unix" is "GNU".

Es un sistema operativo de tipo Unix, lo cual significa que se trata de una colección de muchos programas: aplicaciones, bibliotecas, herramientas de desarrollo y hasta juegos. El desarrollo de GNU, iniciado en enero de 1984, se conoce como Proyecto GNU.

Tiene un programa que asigna recursos, y se comunica con el núcleo que se llama "Linux", anteriormente se llamaba "Hurd", esté comenzó en 1990. Algunos programadores siguen desarrollando Hurd.

Ref: https://www.gnu.org/home.es.html

Linux Shell

Es un sistema operativo de tipo Unix, lo cual significa que se trata de una colección de muchos programas: aplicaciones, bibliotecas, herramientas de desarrollo y hasta juegos. El desarrollo de GNU, iniciado en enero de 1984, se conoce como Proyecto GNU.

Tiene un programa que asigna recursos, y se comunica con el núcleo que se llama "Linux", anteriormente se llamaba "Hurd", esté comenzó en 1990. Algunos programadores siguen desarrollando Hurd.

Ref: https://www.gnu.org/home.es.html

Linux Shell

Bash (Bourne Again Shell): es un programa informático, cuya función consiste en interpretar órdenes, y un lenguaje de programación de consola.

Linux interfaces

Gnome https://www.gnome.org/

KDE https://www.kde.org/

Emulador para Disk Operating System en Linux

sábado, 12 de septiembre de 2015

Hash, Secure Hash Algorithm o SHA, Checksum

Hash del español "picar y mezclar".

"Hash function, digest function"

"Funciones picadillo, funciones resumen o funciones de digest"

Son funciones computables mediante un algoritmo.

Resumen datos del conjunto dominio.... o de una cadena...

Son de rango variable.

Conjunto U de hash: dominio de hash, clave o mensaje, preimagen.

Conjunto M de hash: imágen de función hash, a un elemento M se le llama valor hash o código hash, o hash.

Existen keyed hash function y unkeyed hash function.

Cuando son deterministas, cuando dada una cadena de entrada, se devuelve el mismo valor hash. No son deterministas cuando dependen de parámetros externos.

La calidad de una función hash depende de:

Bajo costo de memoria.

Comprime datos.

Uniforme: Para un valor hash aleatorio se obtiene un valor hash determinado. A cada resumen o busqueda de datos se tiene que 2^m-n mensajes y una probabilidad de obtener el mismo resultado de salida de 2^-n.

Una función hash es inyectiva cuando un dato de entrada se mapea a un valor hash diferente.

Checksum

Verifica que no haya discrepancias entre los valores obtenidos al hacer una comprobación inicial y otra final tras la transmisión.

Colisión

k1 ≠ k2 y (h)k1 ≠ (h) k2 Cuando no se cumple esta propiedad ocurre una colisión; una colisión ocurre cuando hay dos salidas iguales.

Resistencia a primera preimágen(preimage-resistant) dado un valor hash y, es computacionalmente intratable encontrar x tal que h(x)=y.

Resistencia a segunda preimágen(second preimage-resistant) x ≠ x'

Collision Resistant Hash Function CRHF

Es díficil encontrar dos entradas que tengan el mismo valor hash.

Cuando son resistentes a las colisiónes se dice que son "strong one way hash function" o One-Way Hash Function OWHF .

One Way Function OWF

Si para cada x del dominio de la función, es fácil computar f(x), pero para todo y del rango de f, es computacionalmente intratable encontrar cualquier x tal que y=f(x).

Referencia: wikipedia.

Near Colission Resistance

Si es díficil encontrar dos mensajes, para los cuales sus imágenes difieran de pocos bits.

Partial Preimage Resistance

Si es difícil encontrar una parte de la preimagen de un valor hash incluso conociendo el resto de la preimagen.

Con normalización de datos

Para hallar el valor hash es interesante ignorar las distinciones no relevantes entre las cadenas de entrada.

Continuidad o efecto avalancha

Se dice que una función hash es continua cuando una modificación minúscula (ej un bit) en la cadena de entrada ocasiona pequeños cambios en el valor hash.

Computation-resistance

No debe ser posible encontrar K.

La propiedad que comenta lo imposible de calcular K o la clave, es key non-recovery.

Familia de funciones Hash

H es accesible, o K devuelve una instancia Hk.

D es muestreable, o tiene un algoritmo probabílistico de tiempo polinomial que selecciona uniformemente elementos de D.

Hk es computable en tiempo polinomial, o hay un algoritmo de tiempo polinomial que sobre una entrada M ∈ D computa M ∈ D.

Universal One-Way Hash Function o UOWHF

El adversario escoge un valor x del Rango, entonces recibe una clave K del espacio de claves escogida de forma aleatoria. El juego se gana si encuentra un x' tal que hK(x)= hK(x').

Longitud de bloque

El número de bits de la entrada X (en principio de longitud arbitraria) tiene que ser múltiplo de la longitud de bloque. Para conseguirlo se tiene una regla de padding que alarga la entrada a una longitud aceptable. Normalmente esta regla consiste en añadir al final de la entrada unos símbolos adicionales a los que se llama relleno o padding.

Initial Value

Función de ronda o función de compresión.

Función g es la función de salida.

Secure Hash Algorithm (SHA)

Un hash permite crear una huella digital, teóricamente única, de un archivo. El SHA es una familia de funciones de hash de cifrado publicadas por el Instituto Nacional de Estándares y Tecnología (NIST).

SHA-0 y SHA-1 producen una salida de 160 bits o 20 bytes, de un mensaje con un tamaño máximo de 264. Se basa en principios similares a los del MD4 y MD5.

MD4

Implementa una función criptográfica de hash para el uso en comprobaciones de integridad de mensajes. La longitud del resumen es de 128 bits.

MD5 (Message-Digest Algorithm 5)

Es un algoritmo de reducción criptográfica de 128 bits. Casi siempre se representa como un número de 32 dígitos hexadecimal.

Tiger

El tamaño de la función es de 192 bits, aunque hay versiones de 128 y 169 bits de la misma, llamadas Tiger/128 y Tiger/160, que devuelven versiones truncadas de la versión Tiger/192.

Substitution Box (S-Box)

Toma un número m de bits de entrada y los transforma en n bits de salida(a esto se le conoce como Look up table).

Blowfish

Blowfish usa bloques de 64 bits y claves que van desde los 32 bits hasta 448 bits.

jueves, 3 de septiembre de 2015

Android y más sobre Java

Android

También se puede ocupar el Eclipse Luna, preferible para dispositivos móviles.

Más sobre Java

Servidores

en Java

JBoss.

Jenkins,

Hudson.

Diseño de interfaces en Java

Se ocupan librerías awt, swing.

Import

java.awt.*;

Import

javax.swing.*;

Extensioón de swing es JFrame

Por ejemplo:

Elementos gráficos JPanel panel; , JLabel texto; JButton

button;

Funciones

en Java para interfaces gráficas

ScreenDimension()

private void

ScreenDimension() {

Dimension

dim = Toolkit.getDefaultToolkit().getScreenSize();

ancho =

dim.width;

alto =

dim.height;

this.setBounds(0,

0, ancho, alto - 35);

}

Se define,después de initComponents()

lunes, 31 de agosto de 2015

Nanotecnología

La nanotecnología, es del tamaño de un nanometro, o 1 nm = 10−9 m.

Un átomo mide menos de 1 nanómetro.

Cadnano es el programa que se utiliza para diseñar nanomoléculas, etc. Los nanotubos de carbono, se hicieron para inventar un foco mejor que el led, consume cien menos energía que un led.

http://www.efe.com/efe/america/sociedad/desarrollan-una-nanomemoria-capaz-almacenar-datos-como-cerebro-humano/20000013-2609904

Wafer

Obleas o wafer... Se ocupa para crear celdas photovoltáicas. Es un material semiconductor, como por ejemplo silicón cristalizado. Es una tira de sustrato. A partir de las obleas se inicia el estampado en superficie de los circuitos integrados mediante fotolitografía, nanolitografía y otras técnicas.

Un átomo mide menos de 1 nanómetro.

Cadnano es el programa que se utiliza para diseñar nanomoléculas, etc. Los nanotubos de carbono, se hicieron para inventar un foco mejor que el led, consume cien menos energía que un led.

http://www.efe.com/efe/america/sociedad/desarrollan-una-nanomemoria-capaz-almacenar-datos-como-cerebro-humano/20000013-2609904

Wafer

Obleas o wafer... Se ocupa para crear celdas photovoltáicas. Es un material semiconductor, como por ejemplo silicón cristalizado. Es una tira de sustrato. A partir de las obleas se inicia el estampado en superficie de los circuitos integrados mediante fotolitografía, nanolitografía y otras técnicas.

sábado, 29 de agosto de 2015

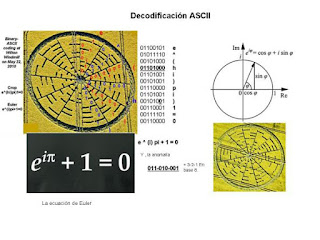

Ecuación de Euler y Fibonnacci.... ñ_ñ

En ASCII, unida a Fibonnacci, análisis de un campo... en base a una imágen que parece de un disco lleno de clústers o sectores.

miércoles, 26 de agosto de 2015

lunes, 24 de agosto de 2015

Programación, programas para programar

http://www.codeblocks.org/

https://eclipse.org/downloads

https://developer.android.com/sdk/

developer.android.com/tools/studio/

https://eclipse.org/downloads

https://developer.android.com/sdk/

developer.android.com/tools/studio/

sábado, 22 de agosto de 2015

Recordando ensamblador

Las directivas

Comienzan con un punto.

Comentan los segmentos que se empiezan a crear

.stack

Segmento de la pila

.model

Tipo de modelo por ejemplo small.

.data

Sobre el segmento de datos.

.code

Comenta nuestro segmento de el código.

db

Define Bit

Software para programar en ensamblador

Software para programar en ensamblador

Ref: http://www.microsoft.com/en-us/download/details.aspx?id=12654 , http://emu8086.waxoo.com/

Punteros

Registro CS

2 bytes de tamaño.

Indica el segmento actual en que se encuentra el programa.

IP

2 bytes de tamaño.

Contiene el Offset actual.

CS: IP

Indica la dirección que se interpreta como próxima a ser

ejecutada.

DS, ES

También guardan direcciones.

Registro SS

Apunta a la pila

SP

Contiene el offset.

Registros más comunes

Ax, bx, cx, dx.

Ax se divide en ah, al. Es flexible, permite

multiplicaciones, divisiones, se denomina acumulador.

Bx en bh, bl. Es “handler”, abre/cierra archivos, etc, es un registro de propsito general también…

Cx en cl. Se suele usar como contador.

Dx en dh, dl. Suele ser el puntero, en lugares de memoria.

SI, DI se usan para copiar bytes.

La H implica High en inglés…. O de mayor valor y “l” de Low o menor valor.

Flags

O: Overflow D: Dirección I: Interrupciones rehabilitadas

T: Trampa S: Signo Z: Cero

A: Acarreo auxiliar P: Paridad C: Acarreo ±: No utilizado

Saltos

JO: Jump if overflow. Salta si el flag de desbordamiento está a uno

JNO: Jump if not overflow. Salta si el flag de desbordamiento está a cero.

JC, JNAE, JB: Los tres sirven para lo mismo. Significan: Jump if Carry, Jump if Not Above or Equal

y Jump if Below.

JZ o JE: Jump if Zero o Jump if Equal. Salta si el flag de cero

está a 1, o sea, si las dos instrucciones

comparadas son iguales.

JNZ o JNE: Jump if Not Zero o Jump if Not Equal. Salta si el flag

de ceroest a 0, o sea, si las dos

instrucciones comparadas no son iguales.

JBE o JNA: Jump if Below or

Equal o Jump if Not Above.

JA o JNBE: Jump if Above o

Jump if Not Below of Equal.

JS: Jump if Sign.

JNS: Jump if Not Sign.

JP, JPE: Jump if Parity o

Jump if Parity Even.

JNP, JPO: Jump if Not

Parity, Jump if Parity Odd.

JGE, JNL: Jump if Greater

or Equal, Jump if Not Less.

JLE, JNG: Jump if Lower or

Equal, Jump if Not Greater.

JG, JNLE: Jump if Greater,

Jump if Not Lower or Equal.

En una pila Last In First

Out “LIFO”

PUSH empuja una variable a la pila.

POP la saca.

PUSH DX ; Mete en la pila el contenido de DX

PUSH CX ; Y ahora el contenido de CX

POP AX ; Ahora saca el último valor introducido ( CX )

;y lo coloca en AX. Interrupción 21h

Para el tratamiento de archivos.

Referencia: http://platea.pntic.mec.es/jdelucas/ensamblador.htm

Ejemplo:

.data

caracter1 db ‘a$’

Se define el carácter “a”, el símbolo de “$” implica el fin

de la declaración.

.data

caracter1 db ‘a$’

caracter2 db 61h, ‘$’

61h indíca el carácter “a” en hexadecimal. Cuando es en bit,

se escribe “b”.

.data

caracter1 db

‘a$’

caracter2

db 61h, ‘$’

caracter3

db 97h, ‘$’

caracter4

db ‘hola mundo$’

caracter5

db ‘H’,’o’,’l’,’a’, ‘$’

character6 db 13,10, ‘Hola$’

db

13,10,’esto está en lista’

.code

inicio:

mov ax, @data

mov ds, ax

mov dx,

offset caracter1

mov ah, 09h

int 21h

mov ah, 4ch

int 21h

end inicio

@data hace referencia al segmento de datos… en registro ax

ds da a segmento de datos… o registro

dx es segmento de datos…

Un offset indíca un desplazamiento.

13, 10 es salto de línea… (retorno de carro y salto de

línea)

61h en hexadecimal

comenta el carácter a

97 versión decimal del carácter a

09h subfuncion para imprimir en pantalla

“int” interrupción 21 interrupcion 21h

“ah” parte alta del acumulador

Programa en turboasembler

“add” para sumaar registros

“sub” para restar registros

“multi” para miltiplicar registros

“div” para dividir

Ref: wikipedia.org

Suscribirse a:

Entradas (Atom)